Comment masquer mon adresse IP ?

Tout d’abord, pourquoi voudriez-vous cacher votre adresse IP ?

En termes simples, cacher (ou « masquer ») votre adresse IP peut réduire le risque d’être suivi. Une adresse IP ne révèle généralement pas directement votre nom, votre numéro de téléphone ou d’autres informations personnelles très sensibles, mais elle peut dévoiler votre localisation approximative (par exemple le pays ou la ville), votre fournisseur d’accès à Internet (FAI) ou le type de réseau, et elle peut être utilisée par des sites web pour associer et analyser l’activité provenant d’un même réseau.

Parmi les avantages courants du masquage de l’adresse IP :

- Masquer votre localisation géographique approximative (pour les autres sites, votre position apparaît comme celle du serveur proxy ou VPN).

- Réduire le suivi et le profilage comportemental par les sites web (mais cela ne signifie pas que vous êtes totalement anonyme).

- Contourner des restrictions d’accès ou des blocages basés sur l’IP (par exemple lorsque certaines plages d’IP ont été mises sur liste noire). Voir aussi : vérification de liste noire d’IP.

Alors, comment cacher votre adresse IP ? Les méthodes les plus courantes sont :

- Serveur proxy

- Réseau privé virtuel (VPN)

- Tunnel SSH

Méthode 1 : Utiliser un serveur proxy

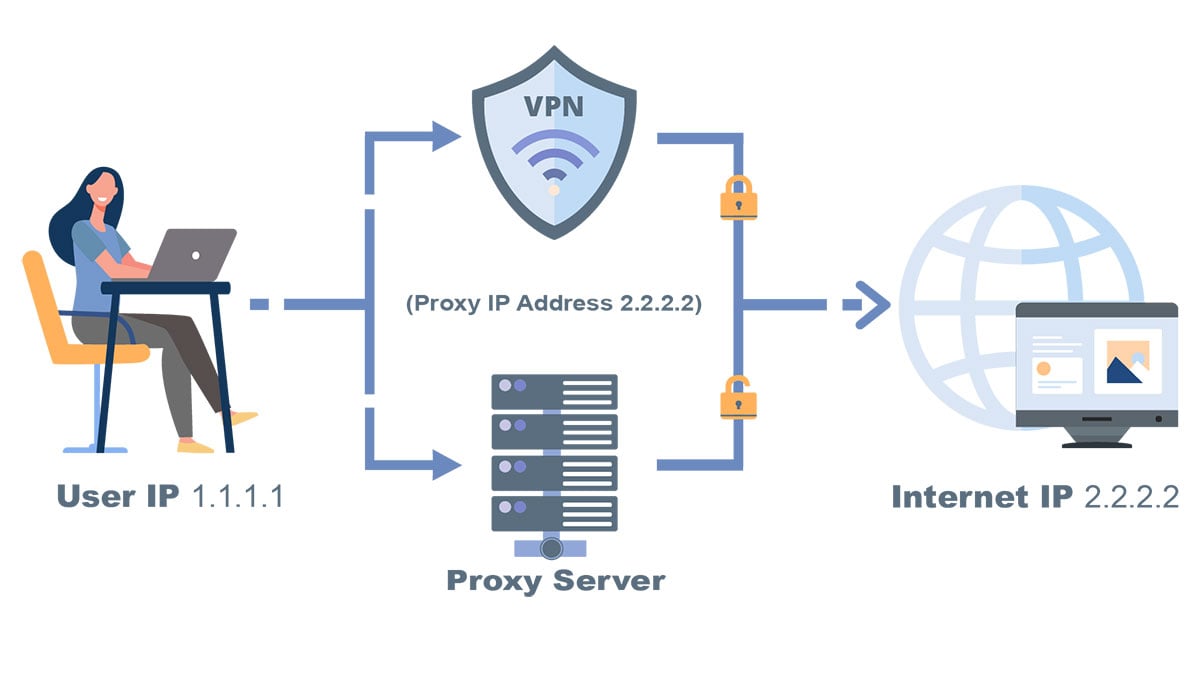

Un proxy (serveur proxy) est un type de service réseau. Au lieu de se connecter directement au site cible, votre appareil envoie d’abord la requête au serveur proxy. Le proxy transmet ensuite la requête au site et vous renvoie la réponse. Dans cette configuration, le site voit généralement l’adresse IP du serveur proxy plutôt que l’IP publique de votre propre réseau.

Caractéristiques clés de l’utilisation d’un proxy :

- Avantages : Simple à déployer et pratique pour un usage par site ou par application (par exemple uniquement dans votre navigateur). Certains proxys permettent de choisir le pays ou la région de sortie.

- Inconvénients : De nombreux proxys gratuits sont instables ou lents, et certains peuvent enregistrer, voire altérer votre trafic. Si vous utilisez un type de proxy non sécurisé, vos données peuvent être transmises en clair.

- Conseils de sécurité : Privilégiez des fournisseurs réputés ; utilisez des protocoles proxy plus sûrs lorsque c’est possible et évitez de vous connecter à des comptes importants via des proxys gratuits non fiables.

Comment obtenir un proxy ?

Vous pouvez rechercher des mots-clés comme “proxy list”, “SOCKS5 proxy” ou “proxy server” dans votre moteur de recherche. Les proxys sont généralement divisés en services gratuits et payants. En général, il est recommandé d’opter pour un service payant fiable, car il est plus facile de maîtriser la stabilité, la vitesse et la sécurité.

Pour aller plus loin : Comment utiliser un proxy gratuit et Comment utiliser un proxy payant

Méthode 2 : Utiliser un réseau privé virtuel (VPN)

Un VPN (réseau privé virtuel) crée une connexion chiffrée (un « tunnel ») entre votre appareil et le serveur VPN. Une fois la connexion établie, les sites web voient généralement l’adresse IP du serveur VPN comme votre IP publique, au lieu de l’IP de votre réseau d’origine. Cela masque efficacement votre véritable IP et modifie votre localisation de sortie apparente.

Par exemple, si vous êtes physiquement à Hong Kong et que vous vous connectez à un serveur VPN à Los Angeles, les sites web peuvent voir une adresse IP américaine comme IP de sortie (selon le nœud du fournisseur VPN), plutôt que votre IP d’origine à Hong Kong.

Avantages d’utiliser un VPN :

- Couverture plus large : un VPN s’applique généralement à tout l’appareil (pas seulement au navigateur), ce qui le rend utile pour la plupart des activités en ligne.

- Meilleure sécurité : sur les réseaux Wi-Fi publics et similaires, un VPN peut aider à réduire le risque d’écoute clandestine ou de suivi (cela dépend tout de même de la qualité et de la configuration du service VPN).

Notes importantes :

- Un VPN ne vous rend pas totalement anonyme. Votre FAI, votre réseau d’entreprise ou d’école, ainsi que le fournisseur VPN peuvent encore être en mesure d’associer l’activité à votre compte.

- Tous les sites web n’autorisent pas l’accès via VPN. Certains peuvent bloquer le trafic VPN ou demander une vérification supplémentaire.

- Choisissez un fournisseur fiable. Les VPN gratuits ou les applications inconnues peuvent présenter des risques pour la confidentialité et la sécurité.

Comment utiliser un VPN (étapes générales) :

1. Choisissez un service VPN réputé ou configurez votre propre VPN, puis installez le client/l’application officiel(le) sur votre ordinateur ou votre téléphone.

2. Ouvrez l’application et suivez les instructions pour vous connecter ou importer votre configuration (les détails varient selon le service).

3. Sélectionnez un serveur ou une région (facultatif), puis cliquez sur « Connecter ».

4. Une fois la connexion établie, visitez une page « Quelle est mon IP » pour confirmer que votre IP publique a changé.

5. Lorsque vous n’avez plus besoin du VPN, cliquez sur « Déconnecter » pour rétablir votre IP de sortie d’origine.

Meilleures recommandations VPN :

Méthode 3 : Utiliser un tunnel SSH

SSH (Secure Shell) est un protocole utilisé pour la connexion à distance sécurisée et le transfert de données. Il prend en charge la communication chiffrée. En plus de l’administration de serveurs à distance, SSH peut servir à créer un tunnel proxy local (par exemple un proxy SOCKS5) et à faire passer le trafic de votre navigateur par un serveur SSH. Vu de l’extérieur, votre trafic semble alors provenir de l’adresse IP du serveur SSH.

Remarque : Utiliser un tunnel SSH comme proxy est une technique avancée et peu courante pour les utilisateurs au quotidien. Il vous faut généralement votre propre serveur SSH et configurer un proxy SOCKS5 local, ce qui est plus complexe que d’utiliser un VPN classique.

Cas typiques où un tunnel SSH est utile :

- Vous avez accès à un serveur SSH (par exemple un VPS ou un serveur cloud).

- Vous voulez une solution proxy relativement légère au niveau du navigateur.

- Vous êtes à l’aise avec la configuration des paramètres côté client (cette méthode convient davantage aux utilisateurs techniques).

Étapes de base :

1. Utilisez SSH sur votre machine locale pour créer un proxy SOCKS5 à l’écoute sur un port local (par exemple 127.0.0.1:port).

2. Dans les paramètres proxy de votre navigateur ou du système, configurez le proxy SOCKS5 pour utiliser cette adresse locale et ce port.

3. Ensuite, les sites que vous visitez verront l’adresse IP du serveur SSH comme votre IP externe.

Qu'est-ce qu'une adresse IP ?

L'adresse IP est l'adresse de protocole d’Internet (en anglais Internet Protocol

Que sont les adresses IP publiques, les adresses IP privées et les adresses IP réservées ?

IPv6 possède-t-il également des adresses IP publiques, des adresses IP

Qu'est-ce que le reverse DNS d'une adresse IP ?

Qu'est-ce que le reverse DNS d'une adresse IP ?

- 9 janvier 2023

- Instruction

❓ Question

- Mon adresse IP révèle-t-elle ma vie privée ?

- Comment masquer mon adresse IP ?

- Comment puis-je changer mon adresse IP ?

- Qu'est-ce qu'une adresse IP ?

- Quelle est l'utilité de la recherche d'adresse IP ?

- Signification des informations issues d'une recherche d'adresse IP

- Quelles sont les informations WHOIS de l'administrateur IP ?

- Quelle est l'utilité des informations WHOIS de l'administrateur IP ?

- Quelle est la signification des informations WHOIS de l'administrateur IP ?

IP

IP